Serpent (encryptiealgoritme)

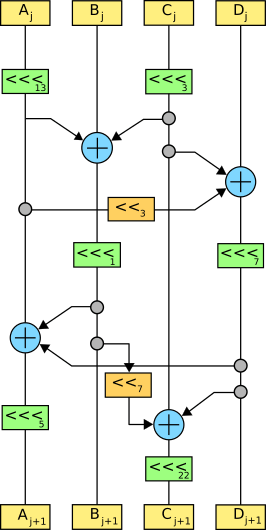

Serpent is een symmetrische blokvercijfering. Het algoritme werd ontworpen door Ross Anderson (Universiteit van Cambridge), Eli Biham (Technion) en Lars Knudsen (Universiteit van Bergen). Serpent was een van de vijf kandidaten voor AES. Het snellere algoritme Rijndael won echter en Serpent werd tweede.[1] Het Serpent versleutelingsalgoritme is publiek domein en niet gepatenteerd.

Serpent

| ||||

| ||||

| Algemeen | ||||

| Ontwerpers | Ross Anderson, Eli Biham, en Lars Knudsen | |||

| Publicatiedatum | 21-08-1998 | |||

| Afgeleid van | Square | |||

| Certificaten | NESSIE | |||

| Vercijfering details | ||||

| Sleutellengte | 128, 192 of 256 bits | |||

| Blokgrootte | 128 bits | |||

| Ontwerp | SPN | |||

| Rondes | 32 | |||

| ||||

Geschiedenis

Bij het ontwerpen van Serpent werd vooral gefocust op veiligheid en minder op snelheid van het algoritme. Zo werd het algoritme in 1998 al veilig geacht vanaf 16 rondes. De rekenkracht van computers neemt echter enkel toe, dus om ook in de toekomst veiligheid te kunnen garanderen, werd besloten 32 rondes te gebruiken. Ondanks deze strenge veiligheidseisen is het algoritme toch ongeveer twee keer sneller dan DES.[2]

Externe links

| Bronnen, noten en/of referenties |

| Veelvoorkomende algoritmes | AES · Blowfish · DES · 3DES · Serpent · Twofish |

| Minder vaakvoorkomende algoritmes | Camellia · CAST-128 · GOST · IDEA · RC2 · RC5 · RC6 · SEED · ARIA · Skipjack · TEA · XTEA |

| Andere algoritmes | 3-Way · Akelarre · Anubis · BaseKing · BassOmatic · BATON · BEAR en LION · CAST-256 · Chiasmus · CIKS-1 · CIPHERUNICORN-A · CIPHERUNICORN-E · CLEFIA · CMEA · Cobra · COCONUT98 · Crab · Cryptomeria · CRYPTON · CS-vercijfering · DEAL · DES-X · DFC · E2 · FEAL · FEA-M · FROG · GDES · Grand Cru · HPC · Hierocrypt · ICE · IDEA NXT · Intel Cascade Cipher · Kalyna · KASUMI · KeeLoq · KHAZAD · Khufu en Khafre · KN-vercijfering · Kuznyechik · Ladder-DES · Libelle · LOKI (LOKI, LOKI97) · Lucifer · M6 · M8 · MacGuffin · Madryga · MAGENTA · MARS · Mercy · MESH · MISTY1 · MMB · MULTI2 · MultiSwap · New Data Seal · NewDES · Nimbus · NOEKEON · NUSH · PRESENT · Prince · Q · RC6 · REDOC · Red Pike · S-1 · SAFER · SAVILLE · SC2000 · SHACAL · SHARK · Simon · SM4 · Speck · Spectr-H64 · Square · SXAL/MBAL · Threefish · Treyfer · UES · xmx · XXTEA · Zodiac |

| Ontwerp | Feistel netwerk · Lai-Massey schema · Productvercijfering · S-box · P-box · SPN |

| Aanvallen (Cryptoanalyse) | Brute force · Meet-in-the-middle-aanval (Biclique-aanval · 3-subset meet-in-the-middle-aanval) · Lineaire cryptoanalyse · Differentiële cryptoanalyse (Onmogelijke differentiële cryptoanalyse · Getrunceerde differentiële cryptoanalyse · Hogere orde differentiële cryptoanalyse) · Differentieel-lineaire aanval · Integrale cryptoanalyse · Boomerang attack · Mod n cryptoanalyse · Related-key-aanval · Slide-aanval · Rotationele cryptoanalyse · Side-channel-aanval (Timing · Vermogenanalyse · Elektromagnetisch · Akoestische cryptoanalyse) · XSL-aanval · Interpolatie-aanval · Davies-aanval · Rebound-aanval · Zwakke sleutel · Kendalls tau · Chi-kwadraattoets · Time/memory/data tradeoff-aanval |

| Standardisatie | NESSIE · CRYPTREC |

| Gebruik | Initialisatievector · Padding |