Virtueel Particulier Netwerk

Een Virtueel Particulier Netwerk of Virtueel Privénetwerk (Engels: Virtual Private Network), (VPN) is een manier om een local area network (LAN) over een bestaande verbinding, een wide area network (WAN), zoals het internet, uit te bouwen met behoud van vertrouwelijkheid.

Data

Deze dienst maakt gebruik van een bestaand netwerk (zoals het internet) om het delen van informatie tussen fysiek gescheiden netwerken mogelijk te maken. De beveiliging van data wordt optimaal gewaarborgd met vertrouwelijkheid, integriteit en authenticiteit van die data. Gebruikers van een VPN merken in het gebruik niet dat er een VPN gebruikt wordt. Deze dienst is beschikbaar onder verschillende technische protocollen. Het bekendste en meest gangbare protocol is IPsec.

Met VPN kan de gebruiker zich onbeperkt voorzien van IP-adressen. Dit wordt vaak gebruikt door gebruikers die verbannen worden van bijvoorbeeld een forum of chatbox (IP-blokkade) of wiki-site. Door via VPN een ander IP-adres te gebruiken, kan zo'n gebruiker toch terugkeren naar datzelfde forum of diezelfde chatbox. Daarom stellen netwerkbeheerders vaak beperkingen aan het gebruik van VPN.

Technologisch abstract

Een VPN is een netwerk dat door een ander netwerk (gewoonlijk het internet)[1] getunneld wordt. Hierdoor wordt de theoretische topologie vereenvoudigd, de praktische routering daarentegen zal complexer worden afhankelijk van het onderliggende netwerk. Een VPN tracht de voordelen van het onderliggende netwerk te gebruiken en de nadelen ervan te compenseren. De primaire problemen met het datatransport over een onderliggend netwerk zijn de veiligheid en de betrouwbaarheid. Door encryptie en controlemaatregelen (bijvoorbeeld CRC) kan een goed uitgewerkt VPN toch de integriteit, autorisatie en authenticiteit van de verzonden data verzorgen. Al deze beveiligingsmaatregelen moeten bovendien zo transparant mogelijk geïmplementeerd worden, opdat de eindgebruikers er eenvoudig gebruik van kunnen maken. Verder moet er ook rekening gehouden worden met wetten[2] die van kracht zijn omtrent de privacy van data[3].

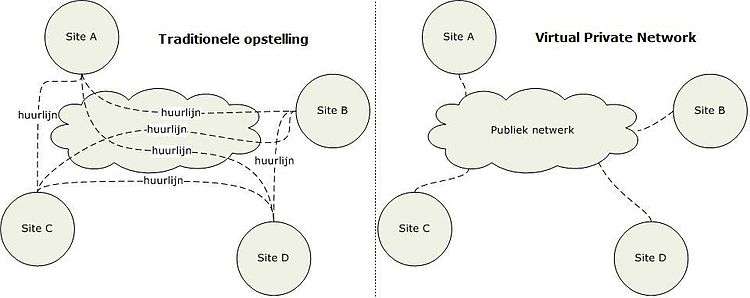

Evolutie

Door de opkomst van de informatietechnologie werden binnen veel bedrijven de computer en het LAN al snel noodzakelijk. Hier hield de informatisering echter niet op. De LAN's van verschillende vestigingen of afdelingen moesten met elkaar verbonden worden om het delen van informatie mogelijk te maken en om uniforme netwerkdiensten aan te kunnen bieden (dataopslag, e-mail etc.). Daarnaast heeft het ook voordelen als een verkoper onderweg of een thuiswerker toegang kan krijgen tot dit netwerk. De bedrijven moesten dan inbellijnen of huurlijnen regelen om zo het WAN uit te bouwen waarbinnen deze voordelen en diensten mogelijk waren. Dit was duur. Vanuit dit inzicht groeide het idee om een reeds bestaand netwerk (met name het internet) aan te wenden bij de uitbouw van een WAN. Hierdoor vallen de kosten van de verschillende huurlijnen weg en wordt het netwerk algemeen toegankelijker. De bedrijven kunnen zo hun operationele kosten verminderen door de netwerkdiensten voor een WAN uit te besteden aan een internetprovider.

Particulier gebruik

De laatste jaren zijn er commerciële diensten opgekomen die VPN technologie gebruiken om particulieren toegang te geven tot het internet via een VPN-server. Er zijn een aantal redenen die aangedragen worden om dit te doen. Ten eerste is de verbinding tussen de gebruiker van een VPN-service en de VPN-server versleuteld. Als argument wordt gebruikt dat men veiliger gebruik kan maken van publieke wifi-netwerken en dat een internetprovider of netwerkbeheerder niet kan achterhalen welke websites de gebruiker bezoekt. Na de introductie van een nieuwe wet in de Verenigde Staten die het mogelijk maakt voor providers om de surfgeschiedenis van gebruikers te verkopen lijkt dit veel interessanter te worden voor particuliere internetgebruikers. Daarnaast wordt een VPN-verbinding veelvuldig gebruikt om content met een geografische restrictie alsnog te kunnen kijken.[4]

Classificaties

Er zijn tal van indelingen die gemaakt kunnen worden om VPN's van elkaar te onderscheiden. De voornaamste classificaties zijn hieronder opgesomd:

Opstellingen

Er zijn twee courante opstellingen waarin een VPN geconfigureerd kan worden:

- Remote-access-VPN. Hierbij zal een gebruiker toegang krijgen tot de private LAN van een organisatie door middel van een VPN. Hierbij valt te denken aan werknemers die thuis of onderweg toegang willen hebben tot het private bedrijfsnetwerk.

- site-to-site-VPN, ook aangeduid door "S2S-VPN". Hierdoor kan een organisatie de netwerken van geografisch gescheiden vestigingen met elkaar verbinden. Het resultaat van deze verbinding wordt een intranet-VPN genoemd.

Een andere mogelijkheid is dat verwante organisaties (bijvoorbeeld leveranciers en magazijniers) elkaars netwerk onderling verbinden om zo een intelligent geheel te bekomen, opdat de productiviteit stijgt. Dit betreft een extranet-VPN. Daarnaast bestaan er nog andere opstellingen afhankelijk van de reële situatie. Deze zijn meestal te herleiden tot een variant op de bovengenoemde opstellingen.

IETF

De Internet Engineering Task Force (IETF) onderscheidt enkele verschillende VPN's. Het deelt de verschillende technologieën in op basis van het beheer van en tussen de verschillende netwerknodes. Hierdoor kan dan geclassificeerd worden op basis van zaken als beveiliging of quality of service (QoS). Bij een netwerk dat centraal beheerd wordt, spreekt de IETF[5] van een intranet. Als er meerdere beheersposten in het spel komen, dan wordt gesproken over een extranet. Deze indeling sluit logisch nauw aan bij de gelijknamige classificaties van de site-to-site-indeling.

Daarnaast definieert IETF ook nog een provider-provisioned-VPN. Een PPVPN[6] is een totaalpakket voor een VPN-dienst die een internetprovider aanbiedt via zijn netwerk (zijnde het internet of specifiek aparte lijnen voor VPN). Het is specifiek gericht op bedrijven en organisaties die een WAN wensen uit te bouwen. In de praktijk betekent dit meestal dat de internetprovider een service level agreement (SLA) afsluit waarbinnen de kwaliteit van het datatransport verzekerd wordt.

Beveiligingsmodel

Het onderliggende netwerk dat gebruikt wordt zal ofwel 'vertrouwd' of 'niet vertrouwd' worden door het VPN. Het valt aan te raden om het onderliggende netwerk simpelweg niet te vertrouwen, zeker niet als dit het internet is. Het VPN-protocol moet dan in technologieën voorzien om de beveiliging te verzorgen. Als men toch het onderliggende netwerk vertrouwt, wordt er gesproken over een trusted VPN (of een Actual Private Network). Hierbij wordt de beveiliging volledig afgehandeld door het onderliggende netwerk, zonder eigen controlemogelijkheden.

Een essentieel stuk van de beveiliging is de authenticiteit van de data. Dit wil zeggen dat de originaliteit en de herkomst van de data betrouwbaar moeten zijn. Een beveiligingsmodel kan ervoor kiezen om eerst de authenticiteit van de deelnemers aan de VPN-verbinding te controleren alvorens de eigenlijke verbinding op te zetten. Een andere mogelijkheid is om de authenticiteit te verzorgen bij de eigenlijke transmissie.

Beveiliging

VPN-technieken kunnen ook worden gebruikt om de beveiliging van een eigen netwerk te verbeteren, maar ze zijn in de eerste plaats ontworpen om veilig transport over een onveilig netwerk mogelijk te maken.

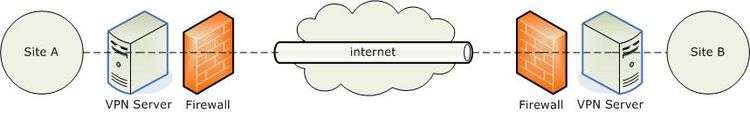

Topologie

In de eerste plaats zal het private netwerk gescheiden moeten worden van het onderliggende netwerk door middel van een firewall. Deze module zal zowel binnenkomend als uitgaand verkeer analyseren en zo nodig stoppen: de module kan als een filter worden beschouwd. De firewall moet strategisch opgesteld staan in de verbinding tussen het private en publieke netwerk. Een firewall biedt een hardwarematige isolatie van het private netwerk om ongewenste bezoekers te vermijden. Het is imperatief dat openingen in de firewall voor VPN-doeleinden de algemene beveiliging niet ondermijnen.

Vlak achter deze firewall zal er bij site-to-site-VPN een AAA-server (authenticiteit, autorisatie en accounting) moeten volgen die VPN-pakketten kan vertalen, zodat die ofwel op het private netwerk kunnen routeren, ofwel klaar zijn om verzonden te worden over het publieke netwerk. Dit wordt praktisch geïmplementeerd door een daemon die het VPN-protocol verzorgt op een dedicated-VPN-server. Bij remote-access-VPN zal de gebruiker lokaal op zijn eigen computer software moeten gebruiken om het VPN-protocol uit te voeren. Een firewall kan eventueel ook softwarematig geïmplementeerd worden.

Encryptie

Encryptie wordt bij tal van protocollen gebruikt om geheimhouding van data te realiseren. Bij encryptie zullen de data getransformeerd worden naar een onleesbare vorm, de zogenaamde cyphertekst. Door middel van een sleutel kan de ontvanger dan een omgekeerde transformatie uitvoeren, waardoor de tekst weer leesbaar wordt. Dit is te vergelijken een brief geschreven in geheimschrift. Iemand die hem toch weet te onderscheppen, kan alsnog niet lezen wat er is geschreven.[7] De meest performante encryptietechnieken vandaag de dag zijn 3DES en Advanced Encryption Standard (AES). AES heeft altijd de voorkeur vanwege zijn sterkere crypto-eigenschappen in vergelijking met 3DES. 3DES is verouderd en mag alleen gebruikt worden als er geen mogelijkheden zijn om AES te gebruiken.

Tunneling

Bij tunneling wordt een pakket voor het private netwerk geëncapsuleerd binnen een nieuw pakket om over het publieke netwerk verzonden te worden. Een eerste reden hiervoor is om het originele pakket compatibel te maken met het publieke netwerk. Deze stap kan met de werking van een bridge vergeleken worden. Een andere reden is de beveiliging van het originele pakket. Het originele pakket kan namelijk volledig versleuteld worden, waarna het geëncapsuleerd zal worden binnen een nieuw pakket. Het geëncapsuleerde pakket zal dan verzonden worden via het onderliggende netwerk en na aankomst uitgepakt worden, zodat met het originele pakket verder gewerkt kan worden. Tunneling is een veelgebruikte techniek bij tal van VPN-implementaties.

Voordelen

Technologische voordelen

Het succes van een goed uitgewerkt VPN hangt in beduidende mate af van het internet. Tal van de voordelen van een VPN vinden namelijk hier hun beginsel. Door de brede beschikbaarheid van het internet zal het private netwerk algemeen toegankelijker worden. Verder zal de verbinding tussen de verschillende uiteinden van een VPN-verbinding maar moeilijk verbroken kunnen worden, daar de routering over het internet zoveel verschillende alternatieven biedt. Hierdoor neemt de betrouwbaarheid toe. Daarnaast zal het internet ook nog een deel van de schaalbaarheid voor zijn rekening nemen; het kan een grote variëteit qua datatransport aan. Een ander deel van de schaalbaarheid zal de technologie zelf moeten oplossen. Te denken valt bijvoorbeeld aan het aantal gebruikers die tegelijkertijd een VPN opzetten of de grootteorde van de getransporteerde data. Verder moet de technologie ook nog de veiligheid garanderen. De kern van deze voordelen is:

- Algemeen toegankelijk

- Veilig (authenticiteit, autorisatie & integriteit)

- Betrouwbaar

- Schaalbaar

Praktische voordelen

Voor de bedrijven of organisaties die een WAN opzetten door middel van een VPN zijn er tal van praktische voordelen, vooral in vergelijking met de alternatieven (huurlijnen etc.). Ten eerste zal iedere medewerker het private netwerk eender waar ter wereld kunnen benaderen via het internet. Op de macroschaal zal dit de algemene productiviteit ten gunste komen. Verder is het opzetten en onderhouden van een VPN goedkoper dan bij de alternatieven. Al wat er nodig is, is dedicated hardware en software gecombineerd met toegang tot het internet. In vergelijking met de alternatieven is dit een investering die snel zal renderen. De voordelen zijn:

- Globaal beschikbaar

- Verhoogde productiviteit

- Goedkoper

- Snelle return on investment

Protocollen

- IPsec, IP security, ontwikkeld door IETF, werkt op basis van twee headers: de Authentication Header (AH) en Encapsulating Security Payload (ESP), verplicht gebruik bij IPv6

- SSL/TLS, Secure Sockets Layer/Transport Layer Security, geschikt voor tunneling, niet specifiek ontwikkeld voor VPN-doeleinden

- L2F, Layer Two Forwarding, ontwikkeld door Cisco, geschikt voor tunneling, geen encryptie mogelijk, niet specifiek ontwikkeld voor VPN-doeleinden

- PPTP, Point to Point Tunneling Protocol, ontwikkeld door Microsoft, geschikt voor remote-access-VPN

- L2TP, Layer Two Tunneling Protocol, combinatie van L2F en PPTP, geschikt voor remote-access-VPN, kan simultaan meerdere tunnels onderhouden voor een gebruiker

- OpenVPN, een open standaard vergelijkbaar met SSL VPN

- IKEv2, een nieuwe soort VPN, gebaseerd op het Oakley protocol en ISAKMP.

Bronnen, noten en/of referenties

|